03 Hálózat ellenőrzése

VPN kapcsolat kialakítása előtt feltétlenül teszteld le, hogy a kezdeti (VPN nélküli) állapotban minden gép lát minden másikat az alhálózatokon belül, plusz azt is hogy minden gép lát minden nyilvános címmel rendelkező gépet.

Ha ezeket a teszteket nem végzed el, akkor lehet hogy egy olyan környezetben kezded el kialakítani a VPN hálózatot, ahol az nem is lehetséges. Ez nagyon meg tudja nehezíteni a hibák lokalizálását és elhárítását.

branch01 -en belül tesztek

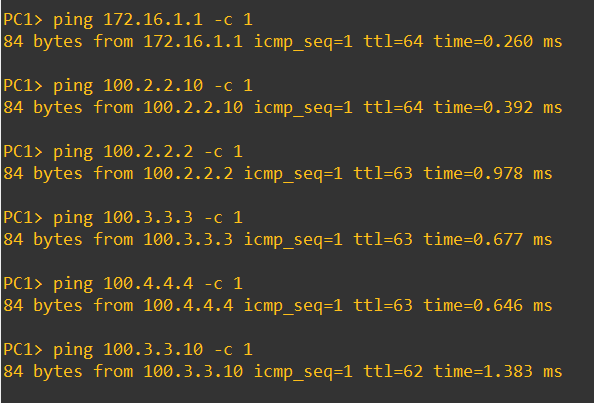

A kezdeti állapotban a branch01-en belül mindenki lát mindenkit. Az alábbi képen a PC1 gépről a következőket próbálom elérni:

- Saját LAN oldali router 172.16.1.1

- Saját branch01 router WAN publikus címe 10.2.2.10

- Az internetet szimuláló router-en több cím: 10.2.2.2, 10.3.3.3 és 10.4.4.4

- Az office router WAN publikus címe 10.3.3.10

- Tetszőleges másik külső cím, google.com

Ezek ICMP ping tesztek. (Ha nem vagy benne biztos hogy mi az az ICMP, akkor olvasd el ezt.)

Ezeket a teszteket elvégezzük UDP-vel és TCP-vel is. Sok esetben a TCP illetve UDP kapcsolatokat korlátozzák az úton levő tűzfalak, miközben az ICMP csomagokat átengedik.

TCP teszt

Egyedül a Google felé nem megy a TCP teszt, de ez teljesen érthető (a Google szervereinek tűzfala megakadályozza a TCP ping csomagok átjutását).

Bár ezt itt nem írom ki végig, de a branch01 router-jéről is látni a Windows10-1 és PC1 gépeket, plusz a Windows10-1 gépről is látni a PC1 és branch01 router gépeket, ezen felül az "interneten" levő összes "nyilvános" címet is, plusz ezket a teszteket érdemes elvégezni UDP protokollal is.

Ha nincs mindenre időd vagy kedved, akkor leginkább az UDP protokollal próbáld ki őket. Azért, mert az IKE protokoll UDP-t használ, és az IPSEC is UDP-hez hasonló, datagram típusú csomagokat használ.

office -on belüli tesztek

Nem győzőm hangsúlyozni a tesztek fontosságát. Nagyon hasonlókat tesztelünk a PC2 gépről is:

- Saját LAN oldali router 172.16.2.1

- Saját branch01 router WAN publikus címe 10.3.3.10

- Az internetet szimuláló router-en több cím: 10.2.2.2, 10.3.3.3 és 10.4.4.4

- Az branch01 router WAN publikus címe 10.2.2.10

- Tetszőleges másik cím, google.com

ICMP-vel

TCP-vel

stb.

branch01 és office közötti tesztek

Ami nyilvánvalóan nem működik, az az office1 és a branch01 hálózat közötti kapcsolat. A branch01 router-je nem tud az office belső hálózatáról és fordítva. Az internetet jelképező router pedig nem tud egyik belső céges hálózatról se.

A hibát ("elérhetetlen hálózat") mindig az internetet jelképező router küldi vissza. Mivel a helyi (branch01 vagy office) router nem tudja hogy hol van a cél cím, ezért a default route (internet) felé továbbítja a csomagokat. Az internetet jelképező router se tudja hogy ezek hol vannak (privát LAN-ok belső címei), ezért visszaküldi hogy a célhálózat nem elérhető.

A VPN kapcsolat kialakításának pont ez az egyik célja. Azt szeretnénk elérni, hogy a két telephely gépei lássák egymást. A másik célja természetesen az, hogy ez a kapcsolat biztonságos legyen. Az interneten keresztül utazó adatokat ne tudja bárki megnézni, visszafejteni és bizalmas adatokhoz hozzájutni.